Kryptografia I to technika zabezpieczania komunikacji poprzez konwersję zwykłego tekstu na tekst zaszyfrowany. Obejmuje różne algorytmy i protokoły zapewniające poufność, integralność, uwierzytelnianie i niezaprzeczalność danych. W tym artykule omówimy kryptografię i jej rodzaje.

jak przekonwertować str na int

Co to jest kryptografia?

Kryptografia to technika zabezpieczania informacji i komunikacji za pomocą kodów, tak aby tylko osoby, dla których informacja jest przeznaczona, mogły ją zrozumieć i przetworzyć. Zapobiegając w ten sposób nieuprawnionemu dostępowi do informacji. Przedrostek krypta oznacza ukrycie, a przyrostek graphy oznacza zapis. W kryptografii techniki stosowane do ochrony informacji opierają się na koncepcjach matematycznych i zestawie obliczeń opartych na regułach, zwanych algorytmami, służącymi do konwertowania wiadomości w sposób utrudniający ich dekodowanie. Algorytmy te służą do generowania kluczy kryptograficznych, cyfrowego podpisywania i weryfikacji w celu ochrony prywatności danych, przeglądania stron internetowych w Internecie oraz do ochrony poufnych transakcji, takich jak transakcje kartami kredytowymi i debetowymi.

Cechy kryptografii

- Poufność: Dostęp do informacji może uzyskać wyłącznie osoba, dla której są one przeznaczone, i żadna inna osoba poza nią nie może uzyskać do nich dostępu.

- Uczciwość: Informacji nie można modyfikować podczas przechowywania ani podczas przejścia między nadawcą a zamierzonym odbiorcą bez wykrycia jakichkolwiek dodatkowych informacji.

- Niezaprzeczalność: Twórca/nadawca informacji nie może odmówić zamiaru przesłania informacji w późniejszym terminie.

- Uwierzytelnianie: Tożsamość nadawcy i odbiorcy zostaje potwierdzona. Potwierdzono również miejsce docelowe/pochodzenie informacji.

- Interoperacyjność: Kryptografia pozwala na bezpieczną komunikację pomiędzy różnymi systemami i platformami.

- Zdolność adaptacji: Kryptografia stale ewoluuje, aby wyprzedzać zagrożenia bezpieczeństwa i postęp technologiczny.

Rodzaje kryptografii

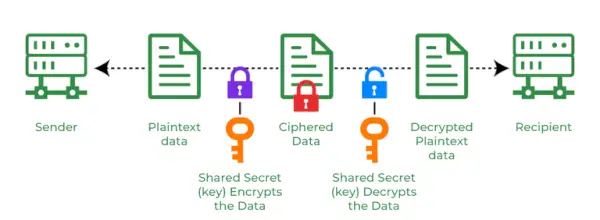

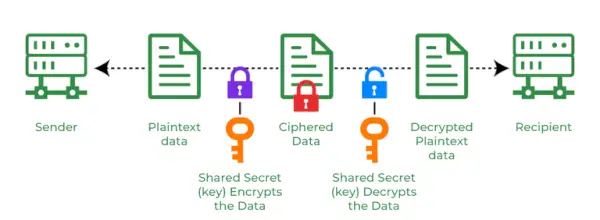

1. Kryptografia klucza symetrycznego

Jest to system szyfrowania, w którym nadawca i odbiorca wiadomości używają jednego wspólnego klucza do szyfrowania i deszyfrowania wiadomości. Kryptografia klucza symetrycznego jest szybsze i prostsze, ale problem polega na tym, że nadawca i odbiorca muszą w jakiś sposób bezpiecznie wymieniać klucze. Najpopularniejszymi systemami kryptografii z kluczem symetrycznym są Systemy szyfrowania danych (DES) I Zaawansowane systemy szyfrowania (AES) .

Kryptografia klucza symetrycznego

2. Funkcje skrótu

W tym algorytmie nie ma użycia żadnego klucza. Wartość skrótu o stałej długości jest obliczana na podstawie zwykłego tekstu, co uniemożliwia odtworzenie zawartości zwykłego tekstu. Wiele systemów operacyjnych używa funkcji skrótu do szyfrowania haseł.

nat vs łóżko

3. Kryptografia klucza asymetrycznego

W Kryptografia klucza asymetrycznego, para kluczy służy do szyfrowania i deszyfrowania informacji. Klucz publiczny odbiorcy służy do szyfrowania, a klucz prywatny odbiorcy służy do deszyfrowania. Klucze publiczne i klucze prywatne są różne. Nawet jeśli klucz publiczny jest znany każdemu, zamierzony odbiorca może go odszyfrować tylko dlatego, że tylko on zna swój klucz prywatny. Najpopularniejszym algorytmem kryptografii z kluczem asymetrycznym jest algorytm RSA.

Kryptografia klucza asymetrycznego

Zastosowania kryptografii

- Hasła komputerowe: Kryptografia jest szeroko stosowana w bezpieczeństwie komputera, szczególnie podczas tworzenia i utrzymywania haseł. Kiedy użytkownik się loguje, jego hasło jest szyfrowane i porównywane z hashem, który był wcześniej zapisany. Hasła są szyfrowane i szyfrowane przed zapisaniem. W tej technice hasła są szyfrowane w taki sposób, że nawet jeśli haker uzyska dostęp do bazy danych haseł, nie będzie mógł ich odczytać.

- Waluty cyfrowe: Aby chronić transakcje i zapobiegać oszustwom, waluty cyfrowe, takie jak Bitcoin, również korzystają z kryptografii. Do zabezpieczenia transakcji wykorzystywane są złożone algorytmy i klucze kryptograficzne, przez co manipulowanie lub fałszowanie transakcji jest prawie trudne.

- Bezpieczne przeglądanie Internetu: Bezpieczeństwo przeglądania online zapewnia kryptografia, która chroni użytkowników przed podsłuchiwaniem i atakami typu „man-in-the-middle”. Kryptografia klucza publicznego jest wykorzystywana przez Warstwa bezpiecznych gniazd (SSL) I Bezpieczeństwo warstwy transportowej (TLS) protokoły szyfrujące dane przesyłane pomiędzy serwerem WWW a klientem, ustanawiające bezpieczny kanał komunikacji.

- Podpisy elektroniczne: Podpisy elektroniczne stanowią cyfrowy odpowiednik podpisu odręcznego i służą do podpisywania dokumentów. Podpisy cyfrowe są tworzone przy użyciu kryptografii i można je zweryfikować za pomocą kryptografii klucza publicznego. W wielu krajach podpisy elektroniczne są egzekwowalne przez prawo, a ich stosowanie szybko rośnie.

- Uwierzytelnianie: Kryptografia wykorzystywana jest do uwierzytelniania w wielu różnych sytuacjach, np. podczas uzyskiwania dostępu do konta bankowego, logowania się do komputera czy korzystania z bezpiecznej sieci. Metody kryptograficzne wykorzystywane są przez protokoły uwierzytelniania w celu potwierdzenia tożsamości użytkownika i sprawdzenia, czy posiada on wymagane uprawnienia dostępu do zasobu.

- Kryptowaluty: Kryptografia jest intensywnie wykorzystywana przez kryptowaluty, takie jak Bitcoin i Ethereum, do ochrony transakcji, udaremniania oszustw i utrzymywania integralności sieci. Do zabezpieczenia transakcji wykorzystywane są złożone algorytmy i klucze kryptograficzne, przez co manipulowanie lub fałszowanie transakcji jest prawie trudne.

- Kompleksowe szyfrowanie Internetu: Pełne szyfrowanie służy do ochrony komunikacji dwukierunkowej, takiej jak rozmowy wideo, wiadomości błyskawiczne i e-mail. Nawet jeśli wiadomość jest zaszyfrowana, gwarantuje to, że tylko zamierzeni odbiorcy będą mogli ją odczytać. Szyfrowanie typu end-to-end jest szeroko stosowane w aplikacjach komunikacyjnych, takich jak WhatsApp i Signal, i zapewnia użytkownikom wysoki poziom bezpieczeństwa i prywatności.

Zalety kryptografii

- Kontrola dostępu: Kryptografię można wykorzystać do kontroli dostępu, aby zapewnić, że tylko strony posiadające odpowiednie uprawnienia będą miały dostęp do zasobu. Tylko osoby posiadające prawidłowy klucz deszyfrujący mogą uzyskać dostęp do zasobu dzięki szyfrowaniu.

- Bezpieczna komunikacja: Dla bezpiecznej komunikacji online kryptografia ma kluczowe znaczenie. Oferuje bezpieczne mechanizmy przesyłania prywatnych informacji, takich jak hasła, numery kont bankowych i inne wrażliwe dane, przez Internet.

- Ochrona przed atakami: Kryptografia pomaga w obronie przed różnymi rodzajami ataków, w tym powtórkami i atakami ataki typu man-in-the-middle . Oferuje strategie wykrywania i powstrzymywania takich ataków.

- Zgodność z wymogami prawnymi: Kryptografia może pomóc firmom w spełnieniu różnych wymogów prawnych, w tym przepisów dotyczących ochrony danych i prywatności.

Często zadawane pytania dotyczące kryptografii – często zadawane pytania

Jaki jest cel kryptografii?

Celem kryptografii jest zabezpieczenie i ochrona wrażliwych informacji poprzez kodowanie ich w sposób zrozumiały tylko dla upoważnionych stron.

Czym są podpisy cyfrowe?

Podpisy cyfrowe to techniki kryptograficzne stosowane w celu zapewnienia uwierzytelniania, integralności i niezaprzeczalności dokumentów lub wiadomości cyfrowych.

Czy komputery kwantowe mogą złamać istniejące systemy kryptograficzne?

Komputery kwantowe mają potencjał złamania istniejących systemów kryptograficznych ze względu na ich zdolność do rozwiązywania niektórych problemów matematycznych znacznie szybciej niż tradycyjne komputery.

W jaki sposób kryptografia jest wykorzystywana w transakcjach e-commerce?

Kryptografia jest wykorzystywana w transakcjach e-commerce do szyfrowania wrażliwych danych, takich jak dane karty kredytowej, podczas transmisji, aby zapewnić ich poufność i integralność.

ciąg do znaku